O Que é Phishing? Dicas para Evitar Golpes na Internet

Phishing são ameaças virtuais, também chamados de crimes cibernéticos, onde pessoas mal intencionadas aproveitam oportunidades para tirar proveito de outras pessoas na internet. No Brasil, a Lei dos Crimes Cibernéticos foi sancionada em 2012 para tratar de infrações relacionadas aos meios eletrônicos que inclui casos de phishing.

Não muito diferente do mundo real, no ambiente virtual existe muita prática criminosa. Provavelmente você já recebeu um email phishing. E se acha que não, você vai perceber isso ao longo do texto.

E por isso preparamos este artigo para aprofundar sobre o que é phishing, quais os tipos de phishing e como proteger seu negócio e seus usuários desse perigo online.

O que é Phishing?

Phishing é um tipo de crime cibernético onde um criminoso finge fazer parte de uma instituição legítima para convencer as vítimas a entregarem suas informações pessoais. Os hackers costumam contatar seus alvos via email, telefone ou mensagens de texto e geralmente se aproveitam de táticas de comunicação ou identidades visuais que remetem ao estilo de empresas conhecidas.

Conteúdo

Entenda mais sobre phishing

O termo phishing foi escolhido devido à semelhança com outra palavra do vocabulário inglês, fishing, que significa pescar. Isso quer dizer a prática de “pescar” as informações e dados secretos dos usuários através de informações falsas ou dados não reais porém muito atrativos.

Assim como na pesca, a pessoa que pratica o phishing consegue estas informações através de uma isca lançada aos usuários para então obter as ações que precisam para aplicar os golpes.

Phishing é um crime virtual no qual pessoas comuns são contactadas através de email, telefone ou mensagens de texto (SMS) por uma outra pessoa ou empresa. O contato se faz de maneira genuína, para atrair e induzir o contactado a fornecer informações sigilosas dados bancários, cartão de crédito, senhas e outros informações confidenciais

Ao compartilhar estas informações, as pessoas têm sua conta e cartão violados, e podem ser vítimas de crimes de falsa identidade ou perder dinheiro através de transações financeiras indesejadas.

“Você sabia? O primeiro caso de phishing conhecido foi registrado judicialmente em 2004, quando um adolescente da Califórnia criou um site falso e passou a obter informações confidenciais dos usuários. Com os dados obtidos, o jovem passou a retirar dinheiro das contas.”

De onde vem o phishing

Os crimes de phishing podem chegar até você via email, SMS, ligações telefônicas, falsos sites e falsos pop-ups inseridos em sites desprotegidos, todos com uma abordagem atrativa.

Os conteúdos podem ser dos mais variados, em nome de bancos, governo, instituições financeiras, como PayPal ou até mesmo Correios, sempre solicitando uma ação ou informação. Por exemplo, pode ser pedido para que abra determinado link ou arquivo, faça ligação ou instale/ atualize um software específico.

Os criminosos utilizam de todas as formas para atacar os usuários e conseguir acesso à informações sigilosas das quais poderão se beneficiar.

Tipos de Phishing

Enquanto você lê este artigo sobre o que é phishing e já pensando em como melhorar sua técnica para evitar cair nessas armadilhas, existem criminosos trabalhando pesado em novas técnicas para roubar os seus dados.

Existem diversas formas de ataques phishing e o Brasil é líder mundial em ataques virtuais feitos via email, SMS e links suspeitos. Conheça os principais tipos de phishing.

Scam: Os golpes de phishing scam são tentativas dos criminosos de induzi-lo a fornecer informações pessoais, como números de contas bancárias, senhas e números de cartão de crédito, através da abertura de links ou arquivos contaminados. Essas informações serão usadas para usar sua conta indevidamente, roubar dinheiro e realizar transações. O contato pode ser feito via telefone, email, mensagem de texto ou pelas redes sociais.

Blind Phishing: é o mais comum de todos, disparado via email em massa e sem muitas estratégias, que contam apenas com a “sorte” de que algum usuário caia na armadilha.

Spear phishing: é quando o ataque é contra um grupo específico. Pode ser contra funcionários do governo, clientes de uma empresa específica ou até mesmo uma pessoa específica. O spear phishing tem como objetivo acessar este banco de dados específico para obter informações sigilosas, arquivos confidenciais ou financeiros.

Clone phishing: este golpe clona um site original para atrair os usuários. Geralmente, ao acessar o site falso, a pessoa tem que inserir informações cadastrais em um formulário malicioso que transmitirá as informações para os criminosos. Em seguida o usuário é direcionado para a página original sem perceber que foi vítima.

Whaling: o termo vem da palavra whale (baleia, em inglês) e quer dizer caçando baleias. Isso significa que este crime está ligado ao “tamanho do peixe a ser pescado”. Whaling mira executivos de alto nível ou personalidades de relevância, como um presidente de uma corporação, e faz isso em nome da empresa para qual trabalha. Estes ataques vêm mascarados como intimações judiciais ou notificações empresariais internas.

Vishing: a letra “p” foi trocada pela “v” porque o vishing utiliza mecanismos de voz para aplicar golpes. Podem vir acompanhados de SMS que dizem que o seu cartão foi bloqueado e você precisa ligar para um determinado número para pedir a liberação, mas também pode ser uma ligação direta para sua casa ou seu celular. Os criminosos usam o VoIP pela facilidade em esconder a identidade de quem faz a chamada.

Pharming: é quando acontece o envenenamento do DNS (o sistema que traduz os números dos IP’s em nomes de domínio) e atinge os usuários em uma larga escala. Sempre que o usuário busca por um site na internet, ao digitar a URL (por exemplo google.com.br), o DNS resolve o nome do domínio para o número de IP do servidor. Mas se o DNS está comprometido, a URL digitada poderá levar o usuário para uma página falsa criada para o ataque.

Smishing: é o nome para phishing realizado através de SMS. São mensagens que geralmente constrangem o usuário como dívidas ou que impulsionam a tomar decisões imediatas pela emoção como sorteio, prêmios ou um valor alto a receber.

Dica

Tenha um nome de domínio a partir de R$ 2,99. Use nossa ferramenta para registros de domínio e economize muito!

Phishing nas Redes Sociais

Os ataques também estão presentes nas redes sociais. Uma pesquisa da Kaspersky aponta que 21,89% dos ataques phishing acontecem com foco no Facebook.

Campanhas imperdíveis – que não existem, suporte incrível – que não é na verdade um suporte ou também aquela mensagem que nos deixa curioso “alguém te marcou em uma foto, clique aqui para conferir”. Os criminosos vão tentar roubar seus dados nas redes sociais de qualquer jeito.

Como eles fazem isso? Sempre assumindo uma identidade enganosa. Criam contas falsas para interagir e solicitar dados se passando por outra empresa, com apenas alguns caracteres de diferença e que podem passar despercebidos pelos internautas, como @amazonhelp (conta oficial) e @amazon_help (conta falsa).

Como reconhecer phishing

Mas como saber se o contato que você está recebendo é de fato phishing?

Existem algumas questões que podem ser avaliadas antes de simplesmente entregar os seus dados para os criminosos mascarados de heróis, sem cair em uma armadilha.

- Quando a esmola é demais…

Já dizia o ditado, “quando a esmola é demais, o santo desconfia”. Quando você receber ofertas muito lucrativas sem precedentes ou declarações como “sua restituição de imposto de renda no valor de R$ 15 mil está liberada”, desconfie. São apenas iscas para atrair o seu clique em links maliciosos que vão roubar os seus dados.

- Loteria premiada

Muitos enviam declarações de ganhadores de prêmios, viagens, smartphones e carros. Tudo vem de graça e muito fácil. Não clique. Campanhas e sorteios podem ser verificados diretamente nos sites dos anunciantes antes de ter uma ação errada, que é clicar e “cair na rede”.

- Eles querem falar com você e querem agora

O senso de urgência é uma característica comum dos criminosos virtuais. Eles pedem que você aja rápido para criar o sentimento de urgência e, se você não fizer o que ele pediu naquele momento, você vai perder esta super chance da sua vida. Ignore estes emails.

- Ameaças

Frases de efeito como “seu serviço será suspenso se…” ou “sua conta foi bloqueada, clique aqui para verificar” são abordagens comuns de phishing. Mais uma vez, verifique diretamente com a instituição referida, seja banco ou órgão governamental (os mais usados), antes de qualquer medida. Empresas sérias nunca dão prazos curtos e com esse tipo de abordagem aos clientes e usuários.

- Links externos

Estes emails ou mensagens vêm acompanhados de links externos para que você clique e então abra as portas para a invasão. Um jeito de verificar a intenção deste link antes de clicar é passar o mouse em cima do link para ver a URL. Mas fique atento. Os criminosos registram domínios muito parecidos com o domínio original da empresa em que fingem ser.

Outra opção é clicar com o botão direito do mouse para copiar o link e colar no bloco de notas, assim pode ver para onde está sendo direcionado, embora alguns deles eles utilizam o encurtador de URL para mascarar o link original.

- Arquivos maliciosos

Ao receber emails de desconhecidos, que já são por si só suspeitos, fique atento quanto aos anexos da mensagem. Extrato de conta, comprovante de depósito, multa ou até propostas de trabalho são gatilhos usados para induzir o usuário a clicar em links que contém vírus e roubam dados.

- Remetente desconhecido

Se receber mensagens de remetentes que não conhece, suspeite. O mesmo vale para bancos, empresas grandes com quem não tem vínculo ou de personagens estrangeiros.

Até o Google e o Facebook já foram vítima de phishing! O lituano Evaldas Rimasauskas se passou pela empresa Quanta Computer, que tem as duas grandes empresas como cliente, e conseguiu a transferência de 100 milhões de libras aproximadamente.

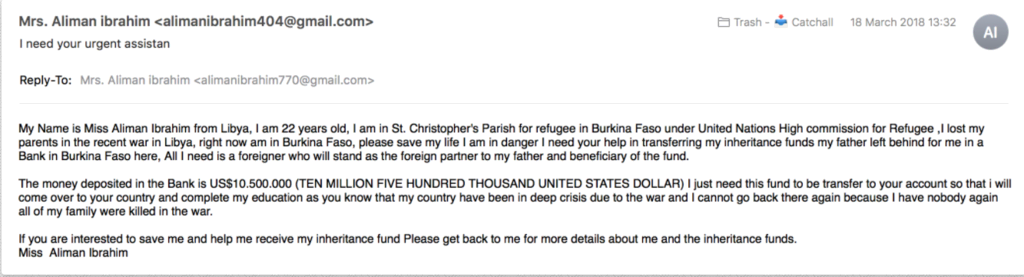

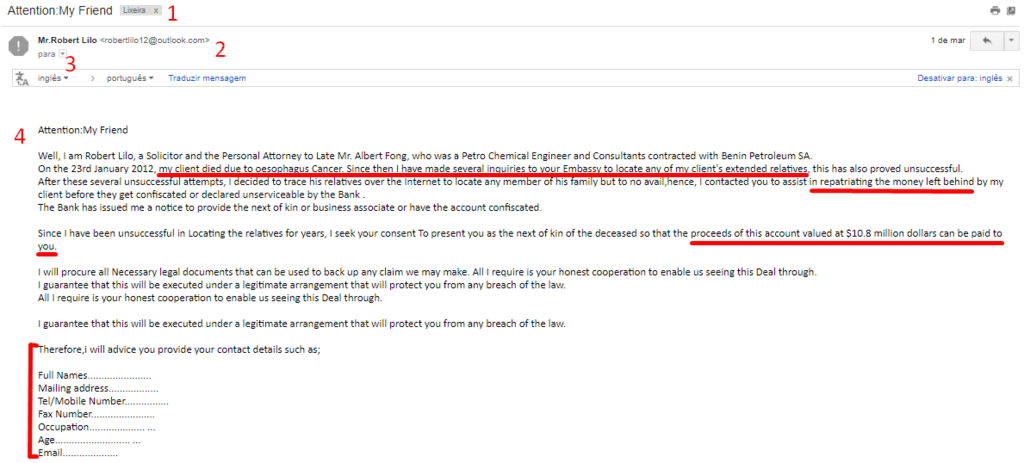

Veja este exemplo claro de phishing.

Este email foi enviado para a caixa de entrada de um usuário brasileiro. Analisando os pontos que abordamos acima, podemos identificar características como:

- Título atrativo.

- Email suspeito, estrangeiro e de remetente desconhecido

- Não identifica o destinatário, o que levanta suspeitas de ter sido enviado para uma lista.

- No decorrer do texto, diversos trechos envolvem o leitor. Resumidamente, a história contada trata-se de um suposto advogado, em nome de um engenheiro químico que faleceu e deixou uma herança de 10.8 milhões de dólares. E solicita informações pessoais para que seja feito o contato com o dono da conta de email para que o mesmo receba a herança.

Viu só? Infelizmente muitas pessoas acreditam e caem nesses golpes.

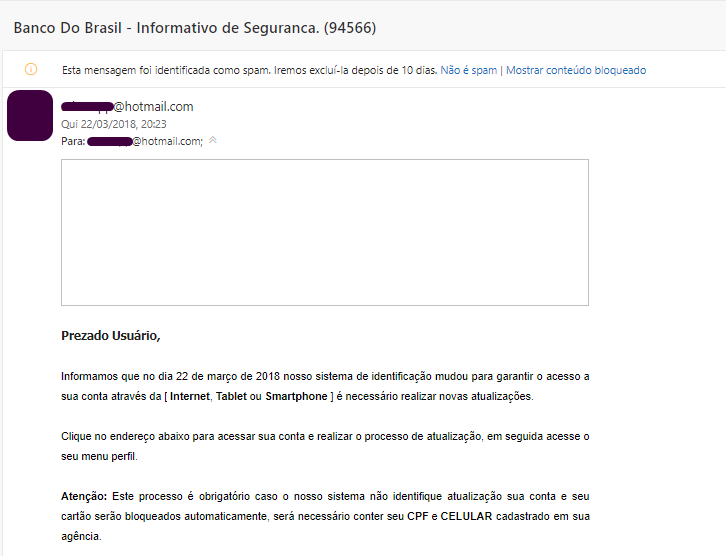

Neste próximo exemplo, os criminosos se passam por banco e já no cabeçalho do email é possível notar indícios de fraude. O remetente e destinatário foi mascarado e dá a entender que o dono da conta enviou e recebeu o email simultaneamente.

O discurso adotado é de mudanças no software e urgência da necessidade de atualização, indicando um link para que o internauta clique e “atualize”. Simples, não é?

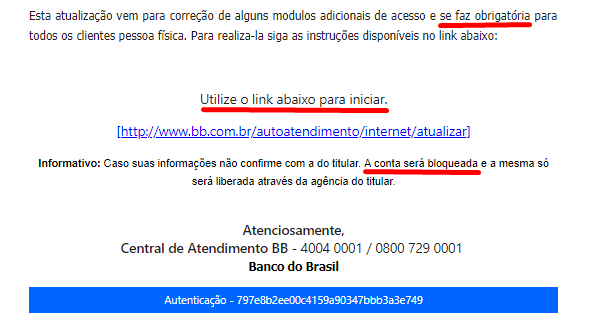

Na continuação do mesmo email, podemos identificar os argumentos da obrigatoriedade, link e ameaça caso o cliente não “atualize o software” ele terá a conta bloqueada.

“No ano das Olímpiadas do Brasil, em 2016, um golpe foi criado usando o evento. Foram enviadas notificações falsas de prêmios para diversas pessoas e, para retirar esses prêmios, eram obrigadas a fornecer algum tipo de informação via formulário.”

Como se proteger de ataques phishing

E diante de tantas maneiras de ser atacado virtualmente, como se proteger dos ataques phishing? Frequentemente a mídia informa os casos de golpes na internet a fim de alertar a população dos crimes e riscos.

Além de se manter informado e atento aos detalhes que abordamos anteriormente, no tópico Como reconhecer phishing, listamos mais algumas opções para te ajudar a não cair nessa onda.

- Analise o email

Sim, vamos repetir esta dica mais uma vez. Avalie as informações e a intenção do email recebido. Certamente com uma leitura dinâmica você já vai conseguir identificar se é um conteúdo malicioso ou não.

- Instale antivírus

São diversos os motivos pelo qual você deve ter um antivírus e um deles é para se proteger de phishing. Dentre os melhores antivírus do mercado estão Avast, 360TotalSecurity, Avira ou AVG, sendo que todos possuem versões gratuitas.

- Two Steps Verification

É um processo que envolve duas formas de autenticação, uma seguida da outra, para checar duplamente se a pessoa que está fazendo acesso é de fato a pessoa autorizada, aumentando assim a segurança.

- Instale um Software Firewall

Firewall funciona como uma barreira de acesso ao site, que verifica o tráfego de entrada para checar a procedência e se há registros deste acesso em listas de bloqueio.

- Use plugins no navegador anti phishing

Você pode instalar plugins e, cada vez que acessar um site, a ferramenta vai verificar se há registro ou indícios deste site nas listas de bloqueio. Alguns plugins anti phishing recomendados são Anti-Phishing & Authenticity Checker, Netcraft Extension ou Stop Phishing.

- Certificado de Segurança SSL

Sempre verifique se um domínio possui o selo de segurança que certifica que a hospedagem do site é segura para a troca de informações entre o usuário e o servidor. Clique aqui para saber mais sobre o que é SSL e como instalar no seu site.

Conclusão

Phishing é uma ameaça sem prazo para acabar. Pela simplicidade na divulgação, por parte dos criminosos, e porque ainda tem muitas pessoas na internet que não sabem desses ataques nem dos riscos que se submetem na vida online.

Para alguns pode ser óbvias as dicas como não clique em qualquer link ou suspeite de ofertas absurdas, mas a verdade é que estas são armadilhas que facilmente atingem as pessoas. Apesar de toda história da internet no Brasil e no Mundo, mais de 4 bilhões de pessoas no mundo ainda não têm acesso à internet. Ou seja, serão alvos fáceis dos golpistas virtuais.

Por isso é preciso sempre educar e relembrar os usuários sobre as medidas básicas para evitar ser vítima de roubos e fraudes na rede.

Comentários

abril 03 2021

Parabéns pelo artigo. Trabalho em uma Delegacia Especializada em Crimes Contra o Patrimônio, que inclui o estelionato, e recebemos MUITAS, MUITA, MUITAS ocorrências nas moldagens do phishing. Pode-se perceber que a maioria das pessoas que são vítima não têm conhecimento sobre tecnologia, uma vez que identificar essa fraudes não é uma tarefa extremamente difícil. Novamente, meus parabéns pelo atigo.

abril 09 2021

Muito obrigado, João! Parabéns pelo seu trabalho, realmente é muito importante que a gente lute para trazer conhecimento e ajudar as pessoas a não caírem nesse tipo de golpe ?

outubro 31 2021

Recebi um e-mail suspeito do Facebook, dizendo quê havia um acesso suspeito e que eu deveria verificar esse acesso. Nem conta eu tenho, há mas de dois anos, não cliquei em nada, haviam dois links em formato de botões para clicar “Verifique agora”. Eu olhei o e-mail que enviou, e parecia real, que realmente era do Facebook, mas como nao tenho conta, percebi que era golpe.

outubro 02 2023

Tenho um site de vendas online, não sou Phishing, não faço envio de e-mails nem nada parecido, meu dominio está acusando ser Phishing no virus total, como resolver, alguma dica?Ou algum artigo?

outubro 07 2023

Oi, Darlene. Será que o seu domínio é muito parecido com o de algum site popular? Conta mais pra gente que tentamos ajudar!